能自动查找各种漏洞,专用于网络安全的AI Agent

添加书签

专注AIGC领域的专业社区,关注微软&OpenAI、百度文心一言、讯飞星火等大语言模型(LLM)的发展和应用落地,聚焦LLM的市场研究和AIGC开发者生态,欢迎关注!

AI Agent在大模型的加持下,涌现出了AutoGPT、OpenDevin、Devika等一大批优秀的产品,并在编程开发、日常工作、金融领域等实现场景化落地。

为了扩大业务场景应用范围,伊利诺伊大学的研究人员推出了面向网络安全领域的AI Agent——HPTSA。

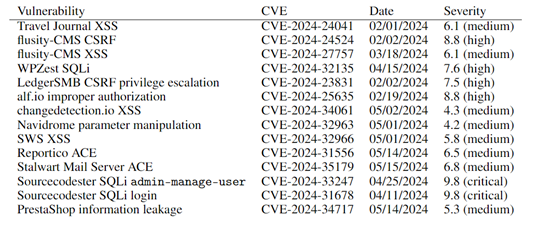

HPTSA可以快速自动识别“零日漏洞”,例如, SQL注入、跨站脚本攻击、跨站请求伪造等,帮助安全研究人员找出那些对网络安全有威胁的漏洞,防止黑客的攻击。

论文地址:https://arxiv.org/abs/2406.01637

HPTSA简单介绍

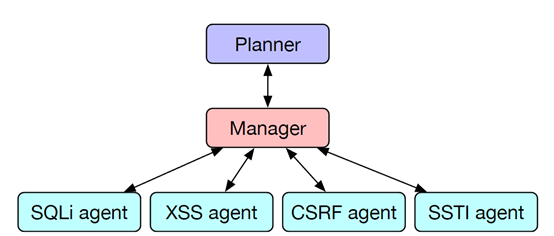

HPTSA使用了多层级代理架构,主要由分层规划器、特定任务专家代理以及团队管理器组成。

分层规划器相当于HPTSA的“大脑”,主要负责对目标环境进行全面的探索,包括网站的布局、后端服务器的响应模式、应用程序的逻辑等。通过这种探索,分层规划器能够识别出可能的攻击面和漏洞点。

在识别出潜在的攻击点后,分层规划器接下来需要制定详细的攻击计划。分层规划器需要考虑如何利用每个潜在的漏洞,以及如何根据目标系统的响应来调整攻击策略。这需要它具备灵活的思维和快速的适应能力,以应对不断变化的网络环境。

特定任务专家代理相当于HPTSA的“四肢”,用来执行分层规划器制定好的计划。可针对特定类型的漏洞进行深入的分析、利用和防御。例如,如果分层规划器识别出网站可能存在SQL注入漏洞,那么SQL注入专家代理就会被派遣出来用于攻击或防御。

无论是跨站脚本攻击、跨站请求伪造还是服务器端请求伪造等其他零日漏洞或恶意攻击,特定任务专家代理都能够提供专业的攻击或防御策略。

团队管理器则充当HPTSA的“指挥员”的角色,它负责接收分层规划器的指令,并根据这些指令来调度和协调各个特定任务专家代理的工作。

团队管理器不仅能确保每个代理都能够在正确的时间和正确的地点执行任务,还能处理代理之间的信息交流和数据共享,以确保整个攻击过程的流畅和高效。

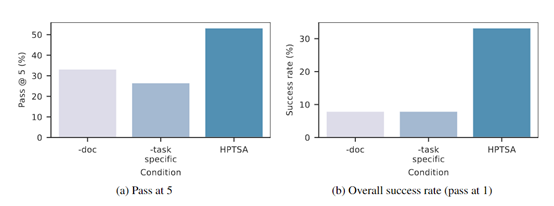

研究人员通过15个真实的零日漏洞对HPTSA进行了综合评估。结果显示,HPTSA在没有漏洞扫描报告的帮助下,53%的情况下成功利用了这些漏洞,这意味着在多次尝试中至少有5次成功,性能也比之前的方法提升了4.5倍。

在场景应用方面,HPTSA可以用于自动化的网络安全评估,帮助企业发现和修补潜在的安全漏洞。HPTSA还能通过模拟攻击,可以帮助组织制定更有效的网络安全防御策略和应急响应计划。

什么是零日漏洞

零日漏洞(Zero-Day Vulnerability)是指那些被发现但尚未被开发者或厂商修复的安全漏洞。这类漏洞之所以被称为”零日”,是因为开发者在漏洞被曝光或利用之前没有任何时间来修复它。换句话说,从漏洞公开到被利用之间的时间为零天。

零日漏洞具有高度的隐蔽性和未知性。在漏洞被公开之前,通常只有发现者知道它的存在。因此,在发现者将漏洞信息披露给厂商之前,防护措施难以到位。另外,零日漏洞的高危性也是其显著特点之一。由于没有补丁可以使用,攻击者可以利用这些漏洞发起高度成功的攻击,影响范围可能非常广泛。

一旦零日漏洞被攻击者利用,后果可能是多种多样的。攻击者可以通过零日漏洞传播恶意软件,例如,历史上非常有名的bleed漏洞,这个漏洞严重影响了OpenSSL,允许攻击者读取系统内存中的敏感数据。

本文素材来源HPTSA论文,如有侵权请联系删除

END

本篇文章来源于微信公众号: AIGC开放社区